Tableau comparateur des 12 applications Android suspectées d’espionnage

| Nom | Éditeur | Version | Description | Niveau de risque | Actions |

|---|

Comment faire pour identifier ces 12 applications Android qui compromettent votre sécurité mobile

Le paysage numérique de 2025 est truffé de menaces invisibles qui s’immiscent au cœur même de nos dispositifs personnels. Parmi elles, douze applications Android malveillantes ont été mises en lumière par les chercheurs en cybersécurité d’ESET. Ces applications, sous des aspects anodins, se sont révélées capables d’espionner leurs utilisateurs en enregistrant secrètement leurs conversations. La vulnérabilité vient souvent d’une ingénierie sociale poussée, combinée à des autorisations laissées sans vigilance.

Ces douze applis, qui opèrent via le spyware VajraSpy, ne se contentent pas d’infecter passivement le téléphone. Elles accèdent aux messages, appels, aux carnets d’adresses, et même à la localisation GPS des utilisateurs, tout cela à leur insu. Ce logiciel espion modulaire, réputé pour sa capacité à adapter ses fonctions selon les permissions accordées, est devenu une menace persistante pour la sécurité mobile des détenteurs d’appareils Android.

Pour identifier ces applications, il est primordial d’adopter quelques réflexes. Le premier indice est souvent une installation sournoise, par l’intermédiaire de liens APK inconnus reçus via des plateformes telles que Facebook Messenger ou WhatsApp. Une fois l’application installée, votre appareil peut afficher des signes révélateurs : batterie qui se décharge plus rapidement que d’habitude, une activité inhabituelle en arrière-plan, ou encore des notifications étranges qui s’affichent furtivement.

Il est également conseillé de passer en revue vos applications installées en recherchant les noms spécifiques des douze menacées par ESET : TikTalk, MeetMe, Let’s Chat, Quick Chat, Chit Chat, YohooTalk, Hello Cha, Rafaqat, Privee Talk, Nidus, GlowChat et Wave Chat. Certaines sont encore disponibles sur des stores tiers ou même parfois déposées sur le Google Play Store malgré leur suppression officielle.

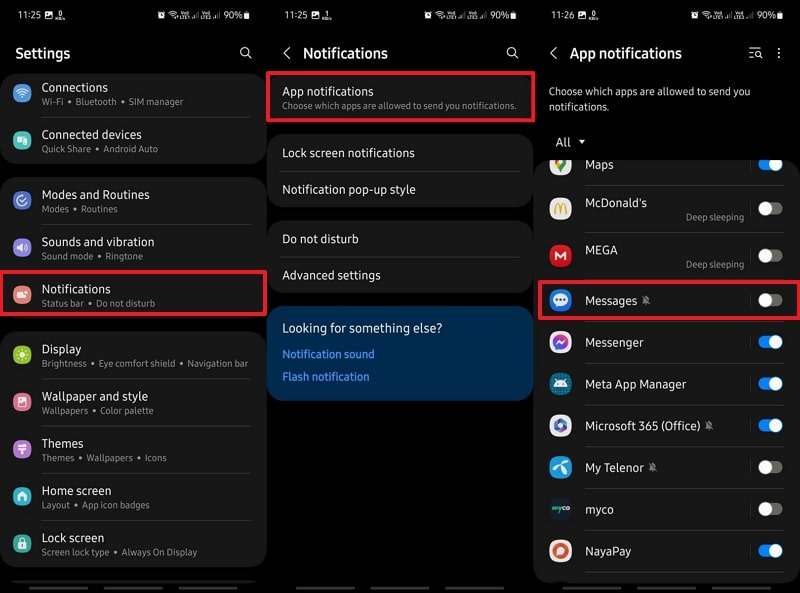

Une pratique efficace consiste à vérifier les permissions demandées par chaque application sur votre appareil. Soyez particulièrement vigilant vis-à-vis des autorisations d’accès au micro, à la localisation ou aux contacts. Une application de chat trop insatiable en requêtes système est souvent un signal d’alarme. Enfin, des outils gratuits disponibles sur le marché offrent la possibilité de scanner et d’évaluer les risques liés aux applications déjà présentes sur le smartphone.

Des chercheurs révèlent l’ingénierie sociale derrière l’espionnage numérique sur Android

L’une des raisons pour lesquelles ces applications malveillantes réussissent à s’infiltrer dans les téléphones est un raffinement impressionnant de la technique d’ingénierie sociale employée par les hackers. Plutôt que de se lancer dans des campagnes massives impersonnelles, les cybercriminels ciblent leurs victimes de manière personnalisée. Par exemple, une conversation inoffensive sur un réseau social peut évoluer habilement vers l’installation d’une application tierce conçue pour dérober des informations.

Cette méthode repose sur la confiance construite progressivement : un contact soi-disant bienveillant ou familier incite son interlocuteur à migrer vers une nouvelle application de messagerie soi-disant plus performante ou innovante. En réalité, ce dernier est piégé. Une fois que l’application est installée, le spyware VajraSpy s’installe sur l’appareil, prêt à récolter les données et les conversations sous votre nez, sans que vous vous en doutiez.

Ce mode opératoire a permis au groupe malveillant désigné comme Patchwork par les analystes d’ESET, d’infecter un large éventail de cibles, en particulier dans les régions d’Asie du Sud et du Sud-Est. Alors que les objectifs premiers étaient les établissements gouvernementaux, universitaires, et les organisations diplomatiques, la menace s’est étendue à des individus ordinaires à travers le monde, exerçant une surveillance électronique discrète mais omniprésente.

Le degré de sophistication est remarquable : ce spyware est capable de non seulement enregistrer les conversations téléphoniques, mais aussi d’activer la caméra de l’appareil et de collecter en continu des données techniques telles que le modèle du téléphone, la version du système d’exploitation et les identifiants réseau. Ces informations permettent aux attaquants de mieux cibler leurs futures campagnes malveillantes et d’adapter leurs attaques en fonction de la configuration de l’appareil atteint.

Pour un utilisateur lambda, cette situation illustre toute la complexité d’un environnement où la protection des données doit dépasser le simple bon sens. Le facteur humain, souvent considéré comme la faille numéro un en cybersécurité, est ici exploité astucieusement. Ce constat impose une vigilance accrue non seulement dans l’installation des applications, mais aussi dans les interactions numériques quotidiennes.

Les dangers concrets des applications malveillantes : fuite de données et atteinte à la confidentialité

Lorsque ces douze applications prennent le contrôle, elles ne se contentent pas d’accéder à des informations anodines. Les conséquences d’une telle fuite de données se traduisent par une violation profonde de la vie privée. Les messages privés, les appels, les photos, ainsi que les données stockées sur le téléphone deviennent vulnérables aux regards indiscrets, privés de toute protection.

L’enregistrement audio des conversations environnantes est particulièrement inquiétant. Imaginez qu’une discussion intime ou professionnelle soit captée à votre insu, puis transmise à des entités malveillantes. Les risques d’usurpation d’identité, de chantage ou d’extorsion deviennent alors réels. De plus, la rétroaction constante sur les habitudes de l’utilisateur offre aux hackers des opportunités de cibler des campagnes de phishing ou d’autres formes d’arnaques numériques sur mesure.

Le scénario d’espionnage numérique ne s’arrête pas là : certains modules de VajraSpy peuvent activer la caméra de manière furtive, ajoutant une composante visuelle à cette surveillance intrusive. Cet aspect renforce la violation de la confidentialité et exacerbe les menaces pesant sur la sécurité mobile. Chaque minute passée avec ces applications sur le terminal accroît les risques et met en danger la sérénité numérique de l’utilisateur.

Un exemple frappant fut rapporté où un utilisateur a constaté des comportements anormaux sur son smartphone : baisse rapide de la batterie, pics d’activité réseau inexpliqués, et notifications étranges. Après analyse approfondie, une des applications listées a été identifiée comme vecteur d’une attaque VajraSpy. Son retrait immédiat a mis fin à la fuite d’informations mais la blessure en matière de confiance restait intacte.

Dans ce contexte, les mécanismes de protection des données deviennent essentiels. Outre la désinstallation d’applications suspectes, l’adoption d’une stratégie de sécurité multi-couches prend toute son importance. Cette approche comprend la mise à jour régulière de l’OS, la limitation stricte des permissions accordées à chaque application, ainsi que le recours à un antivirus performant capable de détecter les menaces en temps réel.

Les bonnes pratiques de désinstallation d’applications pour préserver la confidentialité sur Android

Face à l’émergence de ces menaces, la désinstallation d’applications malveillantes est la première étape cruciale pour juguler l’espionnage numérique. Cependant, la procédure ne se limite pas à un simple retrait via le gestionnaire d’applications. Certaines infections laissent des traces persistantes ou des processus associés qui peuvent continuer à compromettre la sécurité mobile.

Pour garantir un nettoyage complet, il est recommandé d’effectuer un redémarrage en mode sans échec avant de procéder à la suppression, empêchant ainsi toute activité malveillante active pendant l’opération. Il est parfois nécessaire d’utiliser des applications spécialisées dans la détection et la suppression de malwares, qui recherchent non seulement les fichiers principaux mais aussi les composants cachés.

Une fois les applications à risque supprimées, un contrôle approfondi des permissions accordées aux autres applications est conseillé pour éviter toute escalade d’attaque. Par exemple, la surveillance des accès au microphone et à la caméra doit être rigoureuse. Pour renforcer la protection, l’installation d’une suite de cybersécurité fiable, intégrant antivirus, firewall, et contrôles d’autorisations, est vivement recommandée.

Ces bonnes pratiques peuvent également s’étendre à la gestion quotidienne de l’appareil : privilégiez l’installation des logiciels depuis les stores officiels, gardez une curiosité critique face aux nouveautés, et évitez d’installer des APK obtenus par des voies non vérifiées. Cette discipline préventive participe à l’édification d’un environnement sécurisé, limitant les risques d’incursion et de fuite de données sensibles.

L’éducation à la sécurité mobile prend donc toute sa place dans la lutte contre ces menaces. En comprenant les mécanismes et les dangers que ces applications représentent, les utilisateurs renforcent leur autonomie numérique et peuvent prévenir de futurs événements de surveillance électronique.

La cybersécurité en 2025 : évolution des menaces et stratégies pour contrer les applications espionnes sur Android

En 2025, la cybersécurité ne cesse d’évoluer face à des menaces toujours plus complexes. Le cas des applications malveillantes qui exploitent le spyware VajraSpy illustre parfaitement cette dynamique. Les groupes de menaces persistantes avancées (APT), comme Patchwork, adaptent continuellement leurs techniques pour exploiter la moindre faiblesse des systèmes Android.

Ces avancées obligent à repenser la protection des données à plusieurs niveaux. Les constructeurs travaillant sur la sécurisation de leur système, les éditeurs de logiciels antivirus renforçant les capacités de détection, et surtout, les utilisateurs adoptant un comportement responsable, ensemble participent à un écosystème de sécurité renforcé. Ce dernier doit être capable de faire face à la fuite de données, à la surveillance électronique et à l’espionnage numérique qui prolifèrent.

Parmi les tendances majeures, l’intégration d’outils d’intelligence artificielle dans les solutions antivirus permet désormais une analyse en profondeur des comportements suspects, identifiant plus rapidement les applications malveillantes avant qu’elles ne provoquent des dégâts irréversibles. Les systèmes d’exploitation eux-mêmes intègrent des contrôles plus stricts sur les permissions des applications, rendant plus difficile l’accès abusif au microphone ou à la caméra.

Cependant, la technologie ne suffit pas à elle seule. La sensibilisation à la cybersécurité et à la protection de la vie privée constitue un pilier indispensable pour contrer les attaques ciblées. En effet, malgré les avancées, l’être humain reste à ce jour le chaînon le plus vulnérable. Éduquer, informer, rappeler les bonnes pratiques est donc un enjeu crucial dans la résistance contre ces applications malveillantes qui espionnent en silence.

Dans ce cadre, le dialogue entre chercheurs en sécurité, gouvernements, et acteurs privés joue un rôle déterminant pour anticiper et neutraliser ces menaces. Ensemble, ils œuvrent à la création d’un environnement numérique plus sûr et respectueux, où chaque utilisateur peut bénéficier d’une protection réelle de ses données personnelles et de sa confidentialité.